前言 OWASP介紹

OWASP全名Open Web Application Security Project 是一個致力於提倡網絡應用系統安全的非商業機構,近期該網站公布了2021年前10大網路應用系統安全風險的報告(OWASP Top10),每幾年都會列舉該年度資安漏洞攻擊的排名,自2003年首次發布以來,也漸漸的成為市場上參考的標準,也會提供一些案例、影響因子和預防措施。

2021年十大網站安全更新

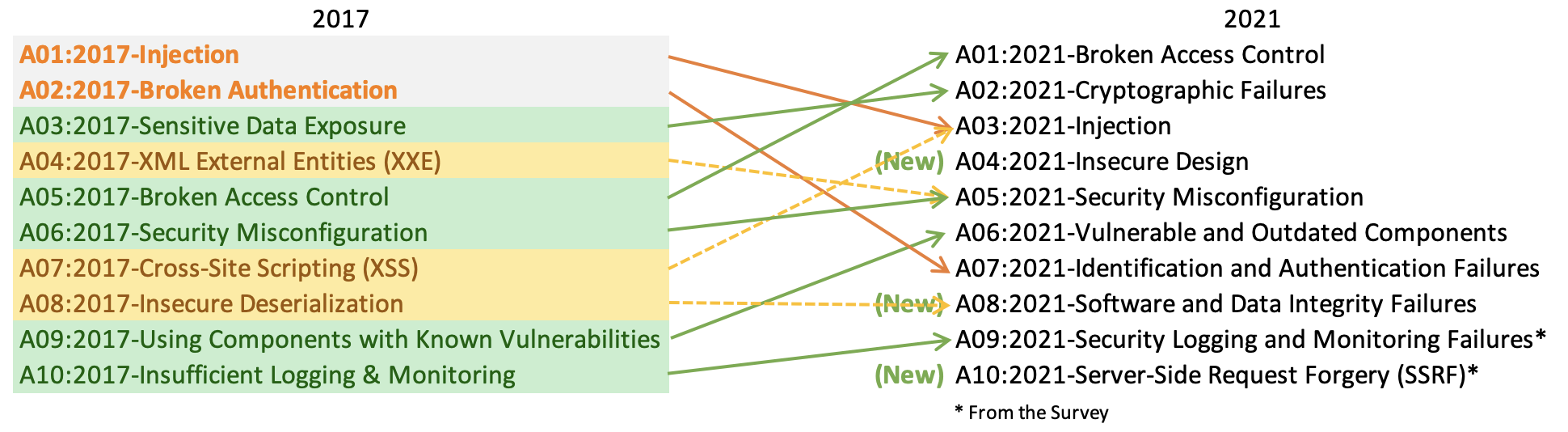

從2017年的排名到今年2021年,可以看到Broken Access Control從第五名升至第一名,其他新增加的風險有三個分別是Insecure Design、Software and Data Integrity Failures、Server-Side Request Forgery。

TOP10 排名表

A01:2021-Broken Access Control

A02:2021-Cryptographic Failures

A03:2021-Injection

A04:2021-Insecure Design

A05:2021-Security Misconfiguration

A06:2021-Vulnerable and Outdated Components

A07:2021-Identification and Authentication Failures

A08:2021-Software and Data Integrity Failures

A09:2021-Security Logging and Monitoring Failures *

A10:2021-Server-Side Request Forgery *

第一名 Broken Access Control

權限控制失效,從第五名移上來; 94% 被測試的應用程式都有驗測到某種類別權限控制失效的問題。在權限控制失效這個類別中被對應到的 34 個 CWEs 在驗測資料中出現的次數都高於其他的弱點類別。

第二名 Cryptographic Failures

加密機制失效,提升一名到第二名,在之前為 敏感資料外曝,在此定義下比較類似於一個廣泛的問題而非根本原因。在此重新定義並將問題核心定義在加密機制的失敗,並因此造成敏感性資料外洩或是系統被破壞。

第三名 Injection

注入式攻擊,下滑到第三名。94% 被測試的應用程式都有驗測到某種類別注入式攻擊的問題。在注入式攻擊這個類別中被對應到的 33 個 CWEs 在驗測資料中出現的次數為弱點問題的第二高。跨站腳本攻擊現在在新版本屬於這個類別。

第四名 Insecure Design

不安全設計,這是 2021 年版本的新類別,並特別針注在與設計相關的缺失。如果我們真的希望讓整個產業”向左移動”*註一*,那我們必須進一步的往威脅建模,安全設計模塊的觀念,和安全參考架構前進。

*註一: Move Left 於英文原文中代表在軟體開發及交付過程中,在早期找出及處理相關問題,同 Shift Left Testing。*

第五名 Security Misconfiguration

安全設定缺陷,從上一版本的第六名移動上來。90% 被測試的應用程式都有驗測到某種類別的安全設定缺陷。在更多的軟體往更高度和有彈性的設定移動,我們並不意外這個類別的問題往上移動。在前版本中的 XML 外部實體注入攻擊 (XML External Entities)現在屬於這個類別。

第六名 Vulnerable and Outdated Components

危險或過舊的元件,在之前標題為 使用有已知弱點的元件。在本次版本中於業界問卷中排名第二,但也有足夠的統計資料讓它可以進入 Top 10。這個類別從 2017 版本的第九名爬升到第六,也是我們持續掙扎做測試和評估風險的類別。這也是唯一一個沒有任何 CVE 能被對應到 CWE 內的類別,所以預設的威脅及影響權重在這類別的分數上被預設為 5.0。

第七名 Identification and Authentication Failures

認證及驗證機制失效,在之前標題為 錯誤的認證機制。在本次版本中油第二名下滑至此,並同時包含了將認證相關缺失的 CWE 包含在內。這個類別仍是 Top 10 不可缺少的一環,但同時也有發現現在標準化的架構有協助降低次風險發生機率。

第八名 Software and Data Integrity Failures

軟體及資料完整性失效,這是 2021 年版本全新的類別,並在軟體更新,機敏及重要資料,和 CI/CD 管道中並沒有做完整性的確認為前提做假設並進行評估。在評估中影響權重最高分的 CVE/CVSS 資料都與這類別中的 10 個 CWE 對應到。2017 年版本中不安全的反序列化現在被合併至此類別。

第九名 Security Logging and Monitoring Failures

資安記錄及監控失效,在之前為不完整的紀錄及監控並納入在業界問卷中在本次列名為第三名並從之前的第十名上移。這個類別將擴充去納入更多相關的缺失,但這也是相當難去驗證,並沒有相當多的 CVE/CVSS 資料可以佐證。但是在這個類別中的缺失會直接影響到整體安全的可視性,事件告警及鑑識。

第十名 Server-Side Request Forgery

伺服端請求偽造,這個類別是在業界問卷排名第一名,並在此版本內納入。由資料顯示此問題有較低被驗測次數和範圍,但有高於平均的威脅及影響權重比率。這個類別的出現也是因為業界專家重複申明這類別的問題相當重要,即使在本次資料中並沒有足夠的資料去顯示這個問題。